Subzy - 子域接管漏洞检查工具

Subzy是识别或检查目标域或多个子域上的子域接管的工具。 Subzy 是基于 Golang 语言的工具。子域接管工具,它基于来自 can-i-take-over-xyz 的匹配响应指纹工作。这个自动扫描器可以帮助您在漏洞赏金计划中找到目标网站中的子域接管漏洞。 Subzy 工具的使用方便而直接。返回的结果也是相关的。您可以获得每个子域的实时状态,无论它是否易受攻击。如果它易受攻击,那么您将获得易受攻击的状态。各种标志可以增强终端窗口中结果的输出。

注意:由于 Subzy 是一个基于 Golang 语言的工具,所以你的系统上需要有一个 Golang 环境。因此,请检查此链接以在您的系统中下载 Golang。 – 如何在 Linux 中安装 Go 编程语言

什么是子域?

Web 应用程序由各种功能组成。网站无法在单个页面中嵌入每个函数,因此管理员或网站所有者为主域创建一个子域,并将功能拆分为这些子域。一个子域可以有多个子域。

例如,geeksforgeeks.org 是具有多个子域的主域,例如:

- write.geeksforgeeks.org

- 实践.geeksforgeeks.org

- internships.geeksforgeeks.org

什么是子域接管?

管理子域的权限和权限在网站所有者的手中,但是如果我们管理没有权限的子域呢?是的,我们可以做到这一点,这称为子域接管。子域接管是身份不明或未经授权的人控制特定子域的漏洞。黑客成功地控制了子域并为所欲为,例如创建新数据库、创建网络钓鱼网站或克隆域等。

在 Kali Linux 机器上安装 Subzy 工具

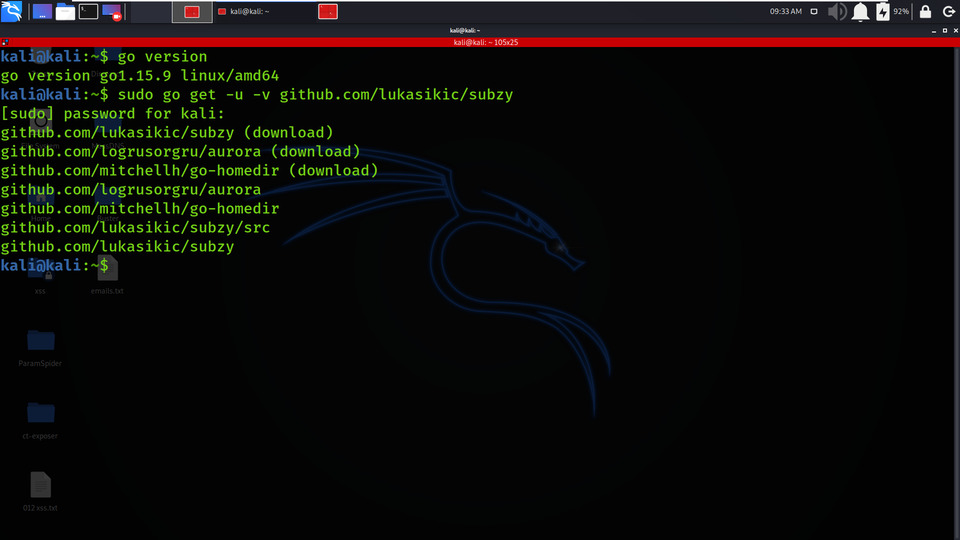

第一步:如果您的系统中已经下载了Golang,请通过检查Golang的版本来验证安装,使用以下命令。

go version

第二步:获取Subzy仓库或者从Github克隆Subzy工具,使用如下命令。

sudo go get -u -v github.com/lukasikic/subzy

第三步:安装Subzy Tool,使用如下工具。

sudo go install -v github.com/lukasikic/subzy

第四步:现在Tool已经安装成功,查看工具的帮助页面可以更好的了解工具的使用情况。

subzy -h

使用 Subzy 工具

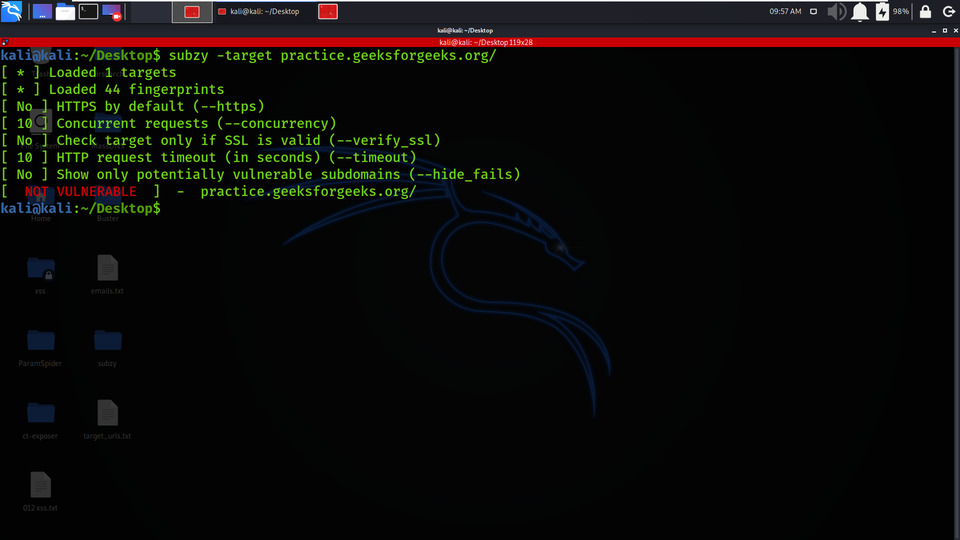

示例 1:单个目标子域

subzy -target practice.geeksforgeeks.org/在下面的屏幕截图中,只传递了一个子域来检查它是否容易受到子域接管的影响。 -target 标志或标记与指定单个目标用法的目标子域一起传递。

示例 2:多个目标子域

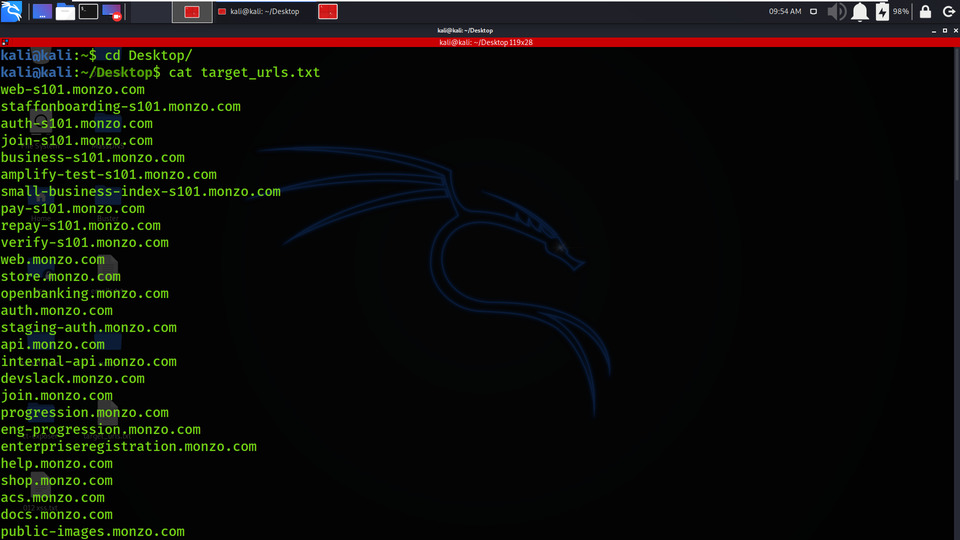

1. 下面的屏幕截图显示了包含多个子域的 targets_urls.txt 文件,这些子域将在同一个实例中进行测试。

2. 在下面的屏幕截图中,整个targets_urls.txt 文件通过-targets 标志传递,该标志用于在同一实例中检查多个子域以进行子域接管。

subzy -targets target_urls.txt

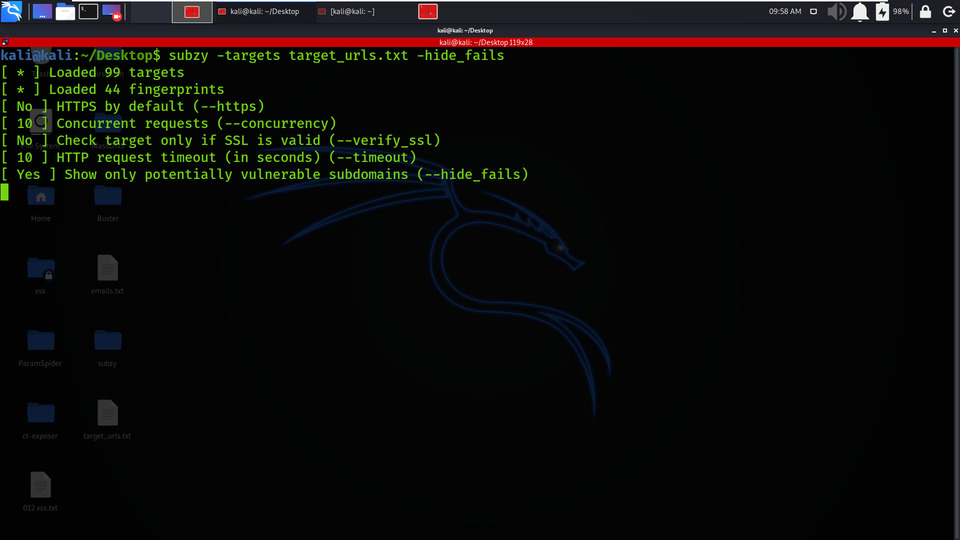

示例 3:仅显示潜在易受攻击的子域

在上面的图片中,您一定已经看到消息 NOT VULNERABLE, HTTP ERROR 为避免这种情况并只得到易受攻击的子域,使用 -hide_fails 标签,它只产生易受攻击的 URL,而不是显示所有内容。

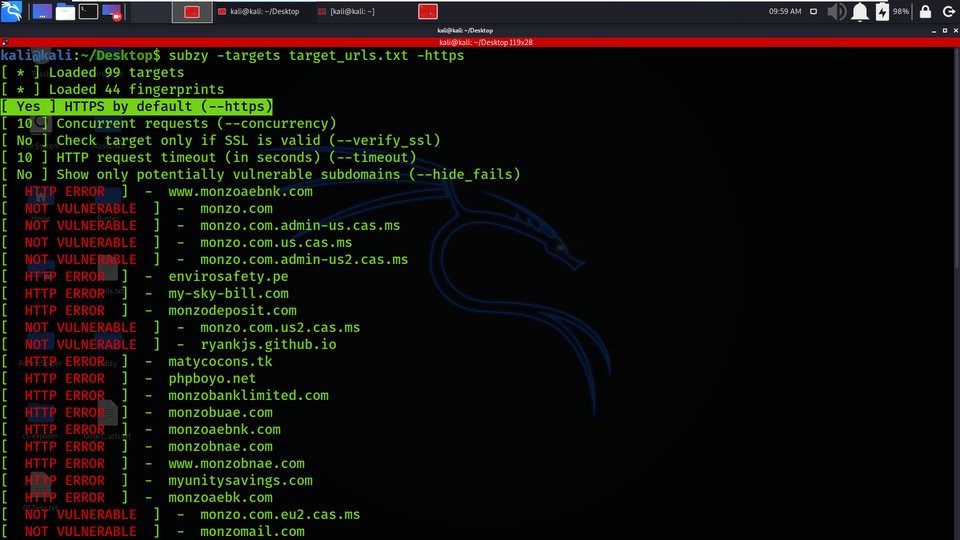

示例 4:默认使用 HTTPS

-https 标志如果没有为目标定义协议,则强制使用 HTTPS 协议(默认为 false)

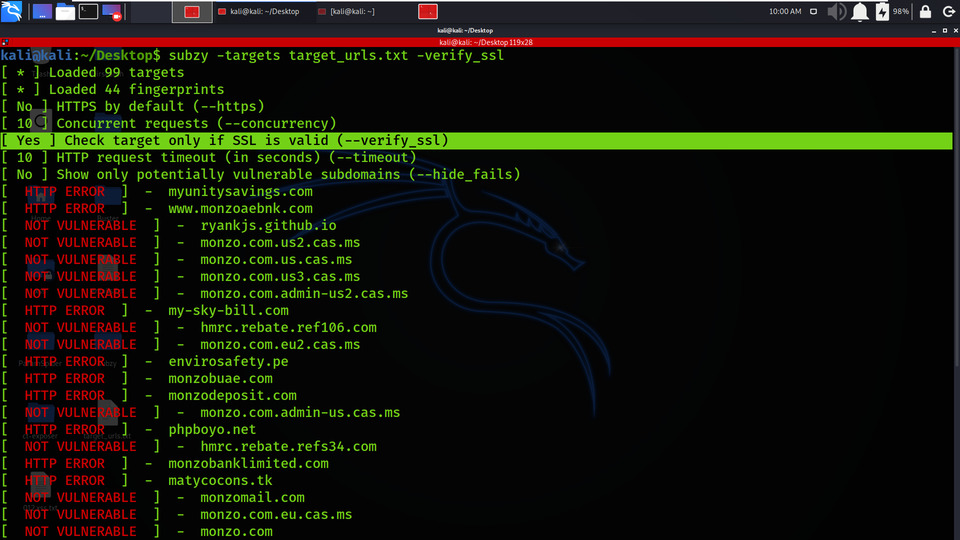

示例 5:仅当 SSL 有效时才检查目标

在此示例中,SSL 是有效的,因此 subzy 工具不会检查具有 SSL 保险的站点并在消息中返回 HTTP 错误。 -verify_ssl 标签被使用。

示例 6:并发请求

如果并发值设置为非默认值,则 subzy 工具一次检查超过默认值 (10) 个子域,在下面的屏幕截图中,值为 20,因此同时检查 20 个子域。 - 使用并发标记。

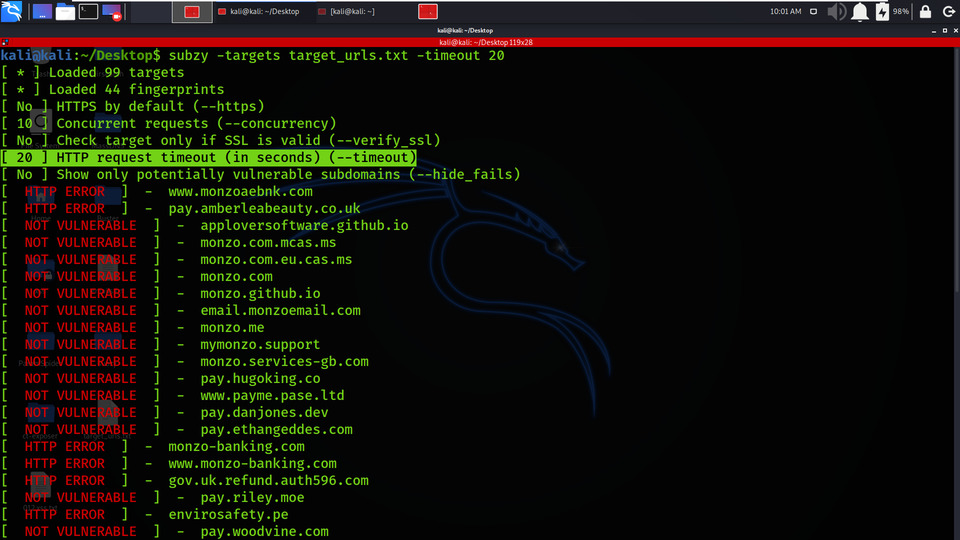

示例 7: HTTP 请求超时

在此示例中,超时值设置为 20,因此 subzy 工具将等待 20 秒以检查来自域服务器的响应。如果服务器在 20 秒内没有响应,则检查下一个子域。 - 使用超时标签。

Subzy 是在单个命令中检查多个子域列表的最快工具。您可以在 Bug Bounty Programs 中使用此方法并在目标子域中找到子域接管漏洞。