📅 最后修改于: 2020-12-06 11:56:41 🧑 作者: Mango

在这个现代时代,组织极大地依赖于计算机网络以高效且富有成效的方式在整个组织中共享信息。组织计算机网络现在正变得庞大而无处不在。假设每个工作成员都有一个专门的工作站,大型公司将拥有几千工作站和网络上的许多服务器。

这些工作站可能没有被集中管理,也没有边界保护。它们可能具有各种操作系统,硬件,软件和协议,并且用户之间的网络意识水平不同。现在想象一下,公司网络上的这数千个工作站都直接连接到Internet。这种不安全的网络成为攻击的目标,该攻击持有有价值的信息并显示漏洞。

在本章中,我们描述了网络的主要漏洞以及网络安全的意义。在随后的章节中,我们将讨论实现相同方法的方法。

物理网络

网络被定义为连接在一起以有效共享资源的两个或更多计算设备。此外,将两个或多个网络连接在一起被称为互联网络。因此,Internet只是一个互联网络-互连网络的集合。

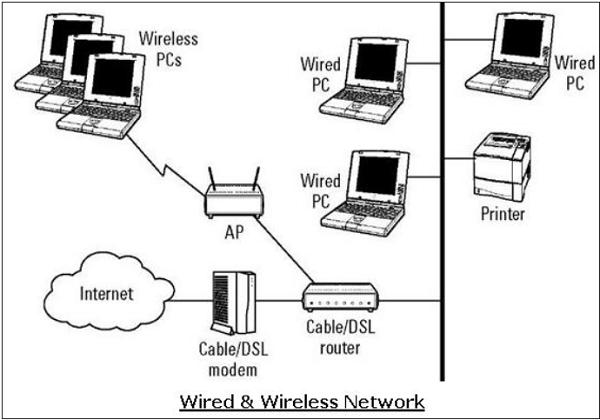

为了建立其内部网络,组织可以有多种选择。它可以使用有线网络或无线网络连接所有工作站。如今,组织大多使用有线和无线网络的组合。

有线和无线网络

在有线网络中,设备使用电缆相互连接。通常,有线网络基于以太网协议,其中设备使用非屏蔽双绞线(UTP)电缆连接到不同的交换机。这些交换机进一步连接到网络路由器以访问Internet。

在无线网络中,设备通过无线电传输连接到接入点。接入点还通过电缆连接到交换机/路由器,以进行外部网络访问。

无线网络因其提供的移动性而变得越来越流行。移动设备无需绑在电缆上,可以在无线网络范围内自由漫游。这样可以确保有效的信息共享并提高生产率。

漏洞与攻击

有线和无线网络中普遍存在的漏洞是对网络的“未经授权的访问”。攻击者可以通过不安全的集线器/交换机端口将其设备连接到网络。在这方面,无线网络被认为不如有线网络安全,因为无需任何物理连接即可轻松访问无线网络。

访问后,攻击者可以利用此漏洞来发起攻击,例如-

-

嗅探数据包数据以窃取有价值的信息。

-

通过用伪造的数据包泛滥网络介质来拒绝网络上合法用户的服务。

-

欺骗合法主机的物理身份(MAC),然后窃取数据或进一步发起“中间人”攻击。

网络协议

网络协议是一组规则,用于管理网络上连接的设备之间的通信。它们包括建立连接的机制,以及用于发送和接收的消息的数据打包的格式设置规则。

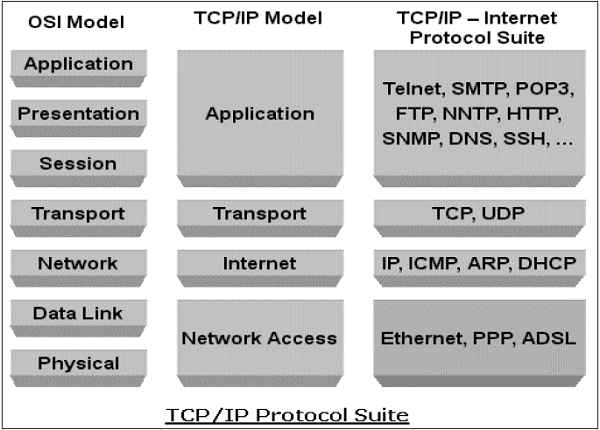

已经开发了几种计算机网络协议,每种协议都是为特定目的而设计的。流行且广泛使用的协议是带有关联的上层和下层协议的TCP / IP。

TCP / IP协议

传输控制协议(TCP)和Internet协议(IP)是两种不同的计算机网络协议,通常一起使用。由于它们的流行和广泛采用,它们内置在网络设备的所有操作系统中。

IP对应于OSI中的网络层(第3层),而TCP对应于传输层(第4层)。 TCP / IP适用于网络通信,其中TCP传输用于跨IP网络传送数据。

TCP / IP协议通常与其他协议一起使用,例如在应用程序层使用HTTP,FTP,SSH,在数据链路/物理层使用以太网。

TCP / IP协议套件创建于1980年,是一种互联网络解决方案,几乎不需要考虑安全性。

它是为在受信任的受限网络中进行通信而开发的。但是,经过一段时间后,此协议成为不安全Internet通信的实际标准。

TCP / IP协议套件的一些常见安全漏洞为-

-

HTTP是TCP / IP套件中的应用程序层协议,用于从Web服务器传输构成Web页面的文件。这些传输以纯文本格式进行,入侵者可以轻松读取服务器与客户端之间交换的数据包。

-

另一个HTTP漏洞是会话初始化期间客户端和Web服务器之间的弱认证。此漏洞可能导致会话劫持攻击,其中攻击者窃取了合法用户的HTTP会话。

-

TCP协议漏洞是用于建立连接的三向握手。攻击者可以发起“ SYN泛洪”拒绝服务攻击来利用此漏洞。他通过不完成握手建立了很多半开放式会话。这会导致服务器超载,并最终导致崩溃。

-

IP层容易受到许多漏洞的影响。通过修改IP协议标头,攻击者可以发起IP欺骗攻击。

除上述内容外,TCP / IP协议系列在设计以及实现方面还存在许多其他安全漏洞。

顺便提及,在基于TCP / IP的网络通信中,如果一层被黑客入侵,则另一层不会意识到黑客入侵,从而损害了整个通信。因此,需要在每一层采用安全控制以确保万无一失的安全性。

DNS协议

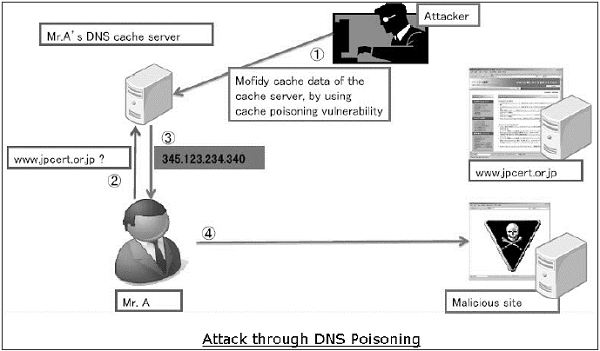

域名系统(DNS)用于将主机域名解析为IP地址。网络用户主要在通过在Web浏览器中键入URL浏览Internet期间依赖DNS功能。

在对DNS的攻击中,攻击者的目的是修改合法的DNS记录,以便将其解析为错误的IP地址。它可以将该IP的所有流量定向到错误的计算机。攻击者可以利用DNS协议漏洞,也可以破坏DNS服务器来实施攻击。

DNS缓存中毒是一种利用DNS协议中发现的漏洞的攻击。攻击者可能通过伪造对解析器发送给权威服务器的递归DNS查询的响应来毒害缓存。一旦DNS解析器的缓存中毒,主机将被定向到恶意网站,并可能通过与该站点进行通信来破坏凭据信息。

ICMP协议

Internet控制管理协议(ICMP)是TCP / IP网络的基本网络管理协议。它用于发送有关联网设备状态的错误和控制消息。

ICMP是IP网络实现的组成部分,因此存在于非常网络的设置中。 ICMP具有其自身的漏洞,可以被滥用以对网络发起攻击。

由于ICMP漏洞,在网络上可能会发生的常见攻击是-

-

ICMP允许攻击者执行网络侦察以确定网络拓扑和进入网络的路径。 ICMP扫描涉及发现整个目标网络中仍然存在的所有主机IP地址。

-

跟踪路由是一种流行的ICMP实用程序,用于通过实时描述从客户端到远程主机的路径来映射目标网络。

-

攻击者可以使用ICMP漏洞发起拒绝服务攻击。此攻击涉及将超过65,535字节的IPMP ping数据包发送到目标设备。目标计算机无法正确处理此数据包,并且可能导致操作系统崩溃。

其他协议(例如ARP,DHCP,SMTP等)也具有其漏洞,攻击者可以利用这些漏洞来危害网络安全。我们将在后面的章节中讨论其中一些漏洞。

在协议的设计和实施过程中,对安全方面的最少关注已成为威胁网络安全的主要原因。

网络安全的目标

如前面各节所述,网络中存在大量漏洞。因此,在传输过程中,数据极易受到攻击。攻击者可以瞄准通信通道,获取数据,然后读取它们,或者重新插入错误消息,以实现其邪恶的目的。

网络安全不仅关注通讯链两端的计算机的安全,还关系到计算机的安全性。但是,它旨在确保整个网络的安全。

网络安全性要求保护网络和数据的可用性,可靠性,完整性和安全性。有效的网络安全性可以克服进入或传播到网络上的各种威胁。

网络安全的主要目标是机密性,完整性和可用性。网络安全的这三个支柱通常表示为CIA三角形。

-

保密–保密的函数是保护宝贵的业务数据免受未经授权的人员的侵害。网络安全性的机密性部分确保数据仅适用于目标人员和授权人员。

-

完整性-此目标意味着维护和确保数据的准确性和一致性。完整性的函数是确保数据可靠并且不会被未经授权的人员更改。

-

可用性-网络安全中的可用性函数是确保合法用户在需要时可以连续使用数据,网络资源/服务。

实现网络安全

确保网络安全似乎非常简单。要实现的目标似乎很简单。但是实际上,用于实现这些目标的机制非常复杂,理解它们需要合理的推理。

国际电信联盟(ITU)在有关安全体系结构X.800的建议中,定义了某些机制以实现实现网络安全性的方法的标准化。其中一些机制是-

-

加密-此机制通过将数据转换为未经授权的人无法读取的形式来提供数据保密服务。该机制使用带有密钥的加密-解密算法。

-

数字签名-此机制与电子数据中的普通签名在电子上等效。它提供数据的真实性。

-

访问控制-此机制用于提供访问控制服务。这些机制可以使用实体的标识和认证来确定和实施实体的访问权限。

已经开发并确定了用于实现网络安全的各种安全机制,因此必须决定将其应用在哪里;物理上(在什么位置)和逻辑上(在体系结构的哪一层,例如TCP / IP)。

网络层的安全机制

已经开发了几种安全机制,可以在OSI网络层模型的特定层上开发它们。

-

应用层的安全性-在此层使用的安全措施是特定于应用程序的。不同类型的应用程序将需要单独的安全措施。为了确保应用程序层的安全性,需要修改应用程序。

人们认为设计一种密码学上合理的应用协议非常困难,而正确实施该协议甚至更具挑战性。因此,用于保护网络通信的应用程序层安全性机制仅是已经使用了一段时间的基于标准的解决方案。

应用程序层安全协议的一个示例是安全多用途Internet邮件扩展(S / MIME),它通常用于加密电子邮件。 DNSSEC是该层上用于安全交换DNS查询消息的另一种协议。

-

传输层的安全性–此层的安全措施可用于保护两个主机之间的单个通信会话中的数据。传输层安全协议最常见的用途是保护HTTP和FTP会话流量。传输层安全性(TLS)和安全套接字层(SSL)是用于此目的的最常见协议。

-

网络层-该层的安全措施可以应用于所有应用程序;因此,它们不是特定于应用程序的。两个主机或网络之间的所有网络通信都可以在此层得到保护,而无需修改任何应用程序。在某些环境中,网络层安全协议(例如Internet协议安全性(IPsec))比传输或应用程序层控件提供了更好的解决方案,因为难以向单个应用程序添加控件。但是,此层的安全协议提供了某些应用程序可能需要的较小的通信灵活性。

顺便提及,设计为在较高层上操作的安全性机制不能为较低层上的数据提供保护,因为较低层执行较高层不知道的功能。因此,可能有必要部署多种安全机制来增强网络安全性。

在本教程的以下各章中,我们将讨论在OSI网络体系结构的不同层采用的安全机制,以实现网络安全。