- 计算机安全-层

- 计算机安全-网络(1)

- 计算机安全-网络

- 计算机安全教程

- 计算机安全教程(1)

- 讨论计算机安全

- 讨论计算机安全(1)

- 计算机安全 - 概述

- 计算机安全 - 概述(1)

- 计算机安全-概述

- 计算机安全-概述(1)

- 计算机安全-加密

- 计算机安全-加密(1)

- 计算机安全-策略(1)

- 计算机安全-策略

- 计算机安全-保护操作系统安全

- 计算机安全-保护操作系统安全(1)

- 计算机安全-术语

- 计算机安全-术语(1)

- 计算机安全-清单

- 计算机安全-清单(1)

- 计算机安全-有用的资源

- 计算机安全-有用的资源(1)

- 计算机安全-恶意软件

- 计算机安全-恶意软件(1)

- HTML |计算机代码元素(1)

- HTML |计算机代码元素

- 计算机安全威胁

- 计算机安全威胁(1)

📅 最后修改于: 2020-12-07 05:27:35 🧑 作者: Mango

计算机安全性的一般状态具有检测和阻止攻击并能够恢复的能力。如果这些攻击本身是成功的,那么它就必须遏制信息和服务的中断,并检查它们是否保持较低水平或可以容忍。

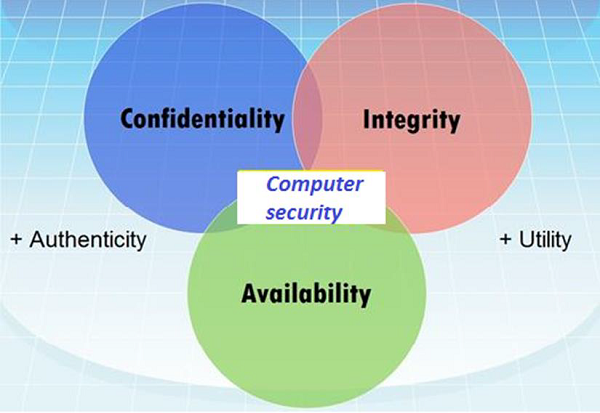

计算机安全中的不同元素

为了满足这些要求,我们介绍了三个主要元素,即机密性,完整性和可用性以及最近添加的真实性和实用性。

保密

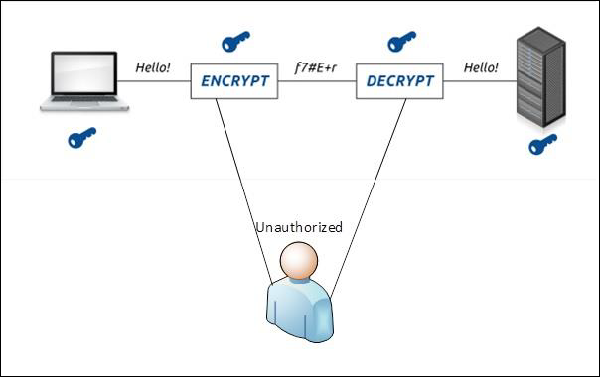

保密是对信息或资源的隐瞒。另外,有必要将信息与希望访问它的其他第三方保密,以便只有合适的人才能访问它。

现实生活中的示例-假设有两个人通过加密的电子邮件进行通信,他们知道彼此的解密密钥,并且他们通过将这些密钥输入电子邮件程序来阅读电子邮件。如果其他人在将这些解密密钥输入程序后可以阅读这些密钥,则该电子邮件的机密性将受到损害。

廉洁

从防止未经授权和不当更改的角度来看,完整性是系统或资源中数据的可信赖性。通常,完整性由两个子元素组成–数据完整性,它与数据的内容有关,而身份验证则与数据的来源有关,因为此类信息只有在正确的情况下才具有值。

现实生活中的示例-假设您要进行5美元的在线支付,但是如果您不知情地向卖方发送了500美元,您的信息就会被篡改,这将使您付出太多。

在这种情况下,密码学在确保数据完整性方面起着非常重要的作用。保护数据完整性的常用方法包括对接收到的数据进行哈希处理并将其与原始消息的哈希进行比较。但是,这意味着必须以安全的方式提供原始数据的哈希。

可用性

可用性是指在需要时访问资源数据的能力,因为只有当授权人员可以在正确的时间访问时,信息才有价值。如今,拒绝访问数据已成为一种常见攻击。想象一下实时服务器的停机时间会造成多大的损失。

现实生活中的例子-假设黑客入侵了一家银行的网络服务器,并将其关闭。您作为经过身份验证的用户想要进行电子银行转帐,但无法访问它,未完成的转帐对银行来说是一笔钱。