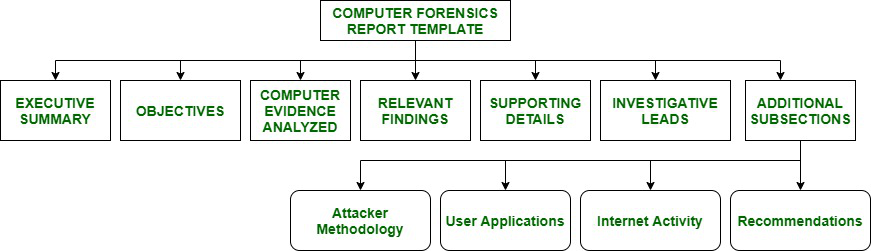

计算机取证的主要目标是对计算设备进行结构化调查,以找出发生了什么或由谁负责,同时在正式报告中保留了适当的书面证据链。计算机取证报告的语法或模板如下:

- 执行摘要 :

计算机取证报告模板的执行摘要部分提供了需要调查要求的条件的背景数据。执行摘要或翻译摘要由高级管理层阅读,因为他们没有阅读详细的报告。本节必须包含简短说明,详细信息和重要指针。本部分可能长达一页。执行摘要部分包括以下内容:- 考虑到谁授权了法医检查。

- 重要证据清单,简短详细。

- 解释为什么需要对计算设备进行法医检查。

- 包括执行工作的审查员的签名栏。

- 与案件相关或涉及的所有人的全名,合法名和专有名称,职称,初次接触或交流的日期。

- 目标:

“目标”部分用于概述调查计划完成的所有任务。在某些情况下,审查媒体内容时,法医检查可能无法进行全面的调查。在进行任何法证分析之前,必须由法律委员会,决策者和客户讨论并批准准备好的计划清单。该列表应包括审查员针对每个任务执行的任务和采取的方法以及报告末尾的每个任务的状态。 - 计算机证据分析:

“计算机证据分析”部分介绍了所有收集的证据及其解释。它提供有关证据标签编号分配,证据描述和介质序列号的详细信息。 - 相关调查结果:

当发现从犯罪现场回收的法医科学材料(例如指纹,一头头发,一双鞋印等)与由犯罪现场提供的参考样品之间存在匹配时,本部分的“相关发现”提供了证明价值的证据摘要。嫌疑人,匹配被广泛认为是嫌疑人是回收材料的有力证据。但是,证据的证明价值可能会有所不同,具体取决于证据的表征方式和其关注的假设。它回答诸如“在调查案件期间发现了哪些相关对象或物品?”之类的问题。 - 配套细节:

支持细节是对相关发现进行深入分析的部分。本节概述了“我们如何找到相关发现中概述的结论?”。它包含具有完整路径名的重要文件表,字符串搜索结果,已查看的电子邮件/ URL,已查看的文件数以及任何其他相关数据。本节概述了为实现目标而进行的所有任务。在“支持详细信息”中,我们更多地关注技术深度。它包含图表,表格和插图,因为它传达的内容远远超过书面文字。为了达到概述的目标,还包括许多小节。此部分是最长的部分。首先提供被分析媒体的背景详细信息。用人类可以理解的语言报告已审核的文件数和硬盘驱动器的大小并不容易。因此,您的客户必须知道您想要查看多少数据才能得出结论。 - 调查线索:

调查负责人执行的行动项目可能有助于发现与案件调查有关的其他信息。如果还有更多时间,调查人员将执行所有艰巨的任务,以寻找更多信息。调查负责人部分对于执法至关重要。本节提出了一些额外的任务,这些任务可以发现进行案例分析所需的信息。例如,找出是否有任何防火墙日志可以追溯到很久以前,以提供有关可能发生的任何攻击的正确信息。这部分对于雇用的法医顾问很重要。 - 其他小节:

法医报告中还包括其他各个小节。这些小节取决于客户的需求和需求。以下小节在特定情况下很有用:- 攻击者方法论–

攻击者方法的这一部分提供了其他简介,以帮助读者了解所执行的一般或确切攻击。本节在计算机入侵案例中很有用。在这里检查攻击的完成方式以及标准日志中攻击的点点滴滴。 - 用户应用程序–

在本节中,我们讨论分析的介质上安装的相关应用程序,因为观察到在许多情况下,系统上存在的应用程序非常相关。如果您要调查攻击者使用的任何系统(例如,网络攻击工具),请给本节标题。 - 互联网活动–

“ Internet活动”或“ Web浏览历史记录”部分提供了所分析媒体用户的Web浏览历史记录。浏览历史记录还可用于建议意图,恶意工具下载,未分配空间,在线研究,下载安全删除程序或证据删除类型程序,这些程序可消除文件的松弛,而临时文件通常包含对于调查非常重要的证据。 - 建议–

本节建议姿势客户端为下一次计算机安全事件做更多的准备和培训。我们调查了一些基于主机,基于网络和程序的对策,这些对策被赋予客户端以减少或消除事件安全性的风险。

- 攻击者方法论–